関連するソリューション

アプリケーション開発

マネージドサービス(運用・保守)

セキュリティ製品

業務改革

サイバー・セキュリティ・ソリューション(CSS)部

エバンジェリスト フェロー 関原 弘樹

こんにちは!

CSS

部エバンジェリスト フェローの関原です。

早いもので今年も残すところあとわずかとなりました。

昨年末に

230

万円を超えていた

1Bitcoin

のレートも今や

40

万円台となった年末ですが、本稿が

2018

年最後のコラムとなります。

今年一年、本コラムにお付き合いいただいた方々には心より感謝申し上げます。本当にありがとうございました。

この年末、

12

月

12

日には恒例となっている「今年の漢字」が日本漢字能力検定協会から発表されました。

今年の漢字は「災」。

20,858

票を集め、

2

位の「正」には

4,700

票程度の差をつけて選出されています。

外部サイト:

※

2018

年「今年の漢字

®

」第1位は 「災」

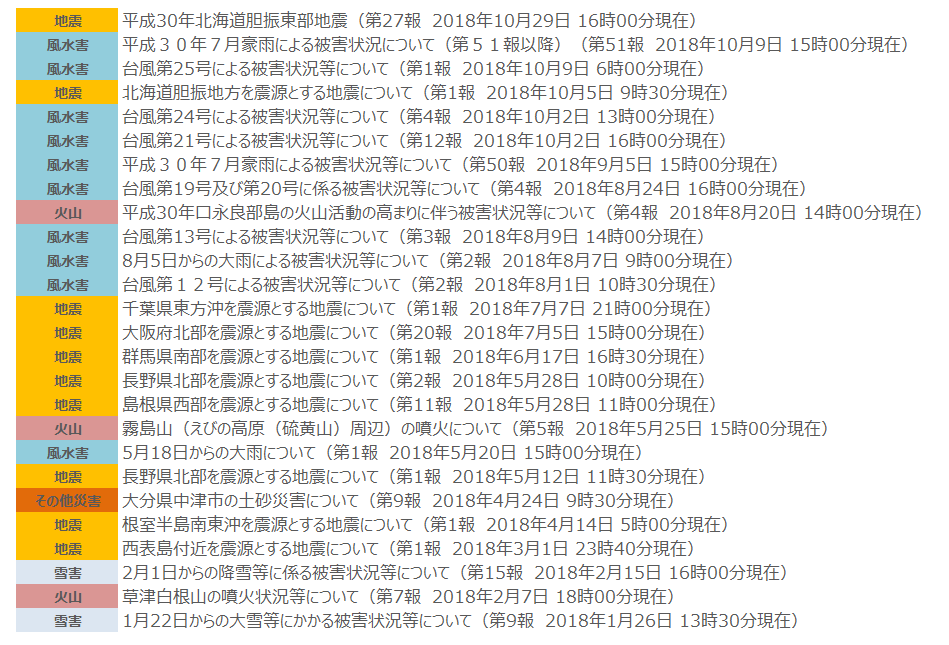

今年は北海道、大阪、島根での大きな地震、西日本での豪雨と台風

21

、

24

号の直撃をはじめとする多くの台風の到来、はたまた猛暑等の自然「災」害が多発。

また、仮想通貨取引所からの仮想通貨の流出、スポーツ界での指導者によるパワハラ事件、また政府や教育の分野では財務省の決裁文書改ざんや各医大の不正入試問題があり、これらを人「災」と捉えこのような結果となったようです。

ちなみに

2018

年の天災を国交省のページから抜粋してみるとこのようなイメージです。

天災の多い日本では避けられない被害が多いですが、犠牲となった方々へ追悼の意を表します。

外部サイト:

※出典

また、人災についてはサイバー攻撃や内部不正・不祥事によるものが各メディアや

Web

上の煽りを受けて盛大に炎上し、その結果、関係者の対応とその進退に大きな影響を与えたのも記憶される事象となっています。

内部要因から引き起こされる不正・不祥事については昭和の時代では当たり前だったパワハラや男女のキャリアパス意識の違い等が関連するが目立つように、企業・組織のカルチャーからくる長年の慣行や価値観と大きな関係があるといえるでしょう。

解決策としては計画的な定期ローテーションやダイバーシティを考慮した採用戦略というものが考えられますが、このような問題はミドル以下ではなくトップそのものカラーも大きいので一筋縄でいかないのはご承知の通りです。

ちなみにセキュリティ対応組織においては、さまざまな視点や価値観からインシデントを発見・対応することを目的に、ダイバーシティ(年齢や性別、キャリアバックボーンや個性の多様化を最初に考慮)を組み込んだインシデントレスポンス組織(

CSIRT

等)の編成が今後重要視されてくるとの意見もあります。

--

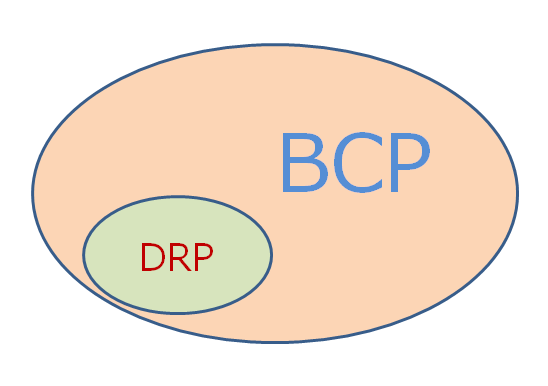

一方ビジネスの視点では「災」といえば、まず

DRP(DR)

・

BCP

というキーワードが連想されます。

■DRP/DR(Disaster Recovery (Plan)/ディザスタリカバリ(プラン)・災害復旧計画)

大規模災害などによる被害を最小限に抑えるための予防措置と災害発生時の復旧作業。とくに

IT

システムの文脈で使用される。

■BCP(Business Continuity Plan(ning)/事業継続計画)

災害を含む緊急事態が発生したときに、企業が損害を最小限に抑え、事業の継続や復旧を図るための計画。

IT

システムだけではなくビジネスの継続がポイント。

緊急事態は自然災害だけとは限らず、サイバー攻撃、様々なサイズやレベルのヒューマンリソース、コンプライアンス、ファイナンス、自責・他責の事故(生産物・設備…)、テロ、パンデミック、デマゴーグ等も該当します。

近年ではサプライチェーンの重要性が認識されおり、社外のパートナーが持つリスクもスコープ内に取り込むことが必須と考えられています。

キーワードの関係性を図にすると以下のようになります。

DRP

は

BCP

の一部として考えるとわかりやすいですね。

■避けれられない「災」-リスクコントロール-

DRP

・

BCP

に基づくリスクコントロールの最も重要なポイントと考えられることは

「タイムリーにアップデートされていない実行不能なプランに価値はなく、常に実行可能なように適切な準備をしたうえで、レビュープロセスを回しておくこと」

でしょう。

そしてもう一つは自組織のビジネスとリスクレジスタを分析し、自然災害以外にも必要と考えられるリスクに対して

BCP

が適用され、うまく機能するかどうかの観点を持つことです。

DRP

についてはオンサイトの演習はハードルが高いかもしれません。そのような場合、机上レビューだけでもしておくとプロセスやツールの準備漏れ

/

フローの不整合が洗い出せます。

ぜひ、年次…できれば半期に

1

回、それぞれのプランのレビュープロセスを回していただければリスクの低減が可能になるでしょう。

レビュー時には指標として復旧すべきシステムの「

RTO/RPO/RLO/MTD

」を考慮の上、効果と実現可能性を評価します。

#RTO/RPO/RLO/MTD

については、以下もご覧ください。

【エバンジェリスト・ボイス】

RTO/RPO/RLO/MTD

--

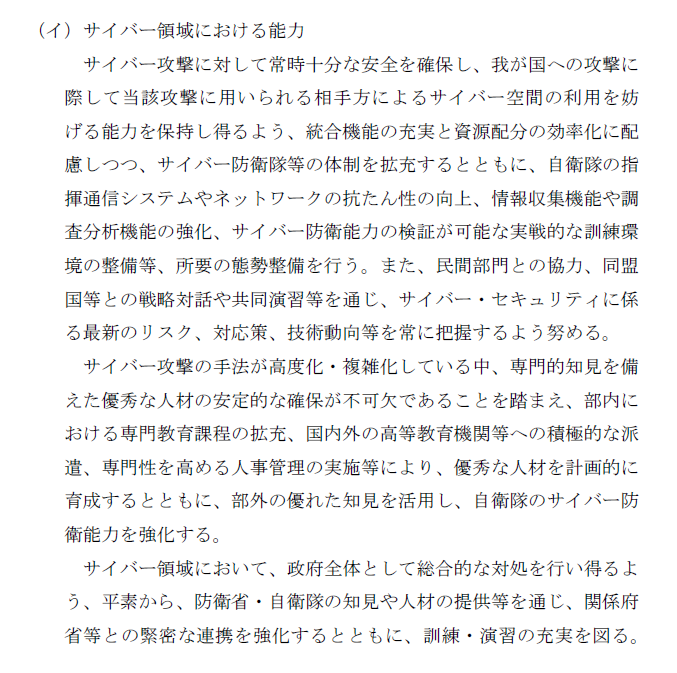

情報通信技術(

Information and Communication Technology/ICT

)が強力な武器となる

21

世紀の戦争。

米中を中心としたグローバル経済の覇権争いの余波を受け、日本政府も重要インフラに関して特定ベンダの排除という方針をとる決断をしたこの

12

月。

去る

18

日にはサイバーセキュリティの大幅な強化策を含む新たな防衛力整備の指針「防衛計画の大綱」および、

2019

~

23

年度の「中期防衛力整備計画」(中期防

/

予算は過去最大の

27

兆

4,700

億円)が閣議決定されています。

外部サイト:

※中期防衛力整備計画(平成

31

年度~平成

35

年度)について

「Ⅲ 自衛隊の能力等に関する主要事業 1 領域横断作戦に必要な能力の強化における優先事項(1)宇宙・サイバー・電磁波の領域における能力の獲得・強化」の「

(

イ

)

サイバー領域における能力」より抜粋

「Ⅲ 自衛隊の能力等に関する主要事業 1 領域横断作戦に必要な能力の強化における優先事項(1)宇宙・サイバー・電磁波の領域における能力の獲得・強化」の「

(

イ

)

サイバー領域における能力」より抜粋

「我が国への攻撃に際して当該攻撃に用いられる相手方によるサイバー空間の利用を妨げる能力を保持し得る~」

持って回った言い方ですが、すでにニュースでも報道されているように「アクティブ・ディフェンス(攻撃準備を察知した段階での先制)」という考え方が明確に出てきていることが非常に興味深いです。

国家のサイバー戦略がクローズアップされることにより、各企業にとっては天災やコンプライアンスからの

DRP

・

BCP

だけではなく政治・軍事の活動から生み出されるグローバルなコンテキストを織り込んだ

DRP

・

BCP

の策定が求められる

2019

年になりそうです。

ではまた、次回のエントリーでお会いしましょう。よいお年を!

Hiroki Sekihara CRISC, CISSP, CEH, PMP, CCIE #14607

当サイトの内容、テキスト、画像等の転載・転記・使用する場合は問い合わせよりご連絡下さい。

エバンジェリストによるコラムやセミナー情報、

IDグループからのお知らせなどをメルマガでお届けしています。