サイバー・セキュリティ・ソリューション(CSS)部

エバンジェリスト 内山 史一

こんにちは。CSS部 エバンジェリストの内山です。

今年度も引き続き、

"

セキュリティ

"

という切り口で、皆さまのお役に立てる情報を目指して発信してまいります。

このコラムをとおして皆さまの迷いや悩みの解決の一助、そして新たな気づきを与えられることができましたら幸いです。どうぞよろしくお願いいたします。

最近、

CSIRT

(

Computer Security Incident Response Team

:シーサート)やセキュリティ対応組織のご担当者様よりお話を伺う機会を何度か頂きました。

お話を伺いますと、「

CSIRT

メンバーの教育をやりたい」や「

CSIRT

構築のために必要なことを学びたい」等、主に教育に関する課題が中心です。

どれも、自らの組織を何とかしたい、サイバー攻撃に対する体制を強化したい、という強い意思があり、大変身が引き締まる想いです。

その

CSIRT

ですが、ここ数年はサイバー攻撃によるセキュリティインシデントの増加に伴い、

CSIRT

に関する関心は高まっていると言えます。

事実、日本シーサート協議会の公開情報によりますと、

2019

年

4

月

8

日時点で

350

チームが会員として加盟しています。

ちなみに

2014

年

7

月に当社

iD-SIRT

が加盟した際、加盟数は

100

チームに達していなかったので、わずか

4

年半で加盟数が

3

倍以上に増加した事が分かります。

ただ、日本シーサート協議会の会員一覧をざっと見てみると、やはり重要インフラ事業者をはじめとする大企業や大学等の組織が多いように見受けられます。

昨今では、インターネットに接続せずに業務を遂行する企業や組織の方が少ないのではないかと思います。

そういう意味では、重要インフラ事業者をはじめとする大企業だけではなく、多くの企業や組織がサイバー空間に向き合う現状において、サイバー攻撃に対する対応組織や機能が必要と言えるのではないでしょうか

【

CSIRT

のような機能が必要な理由】

CSIRT

(

Computer Security Incident Response Team

:シーサート)とは、組織内の情報セキュリティ問題を専門に扱うインシデント対応チームです。

ここでいう「インシデント」とは、

JPCERT/CC

の「

CSIRT

ガイド」

[*1]

にあるとおり、コンピュータウイルスやサービス運用妨害攻撃、情報漏えいなど、

IT

システムに実害のある事象だけでなく、そのような事象につながる恐れのあるスキャンやプローブといった調査通信なども含んでいます。

CSIRT

は、このようなインシデントに対し、

原因の調査

、

対応策の検討

、

サービス復旧

等の

「インシデント対応」

を適切に行う機能を担っています。

従来のサイバーセキュリティ対策においては、ウイルス対策ソフトやファイアウォールの導入といった、インシデントの発生を未然に防ぐことを主眼に置いていました。

しかし、未知の脆弱性を悪用する高度な攻撃の発生も想定される昨今、全てのインシデントを未然に防ぐことよりも、攻撃されることを前提に「いかに被害を最小限にするか」、そして「いかに速やかに復旧するか」を重視した組織づくりが推奨されています。

その組織で重要な位置づけにあるのが

CSIRT

です。

ただ、理屈として

CSIRT

の必要性は分かるものの、特にリソースの限られた中堅・中小企業にとって

CSIRT

を構築することは現実的にハードルが高い場合があります。

そこには限られたリソースの他に、「経営者がサイバー攻撃のリスクを自組織にあてはめて認識していない」、「担当者がどこから着手してよいか、そしてどこまで対応すればよいか分からない」等の課題もあると思います。

個人の意見になりますが、

CSIRT

には

"Team"

という文字が含まれているためか、どうしても複数人で構成される組織や集団といった印象があるような気がします。

中小企業の方々へは、

"CSIRT"

といった専門用語ではなく、組織内で発生したインシデントに対応する「機能」として理解していただいた上で、自組織が持つべき最低要件の「機能」を見定めてからスタートするべきだと考えています。

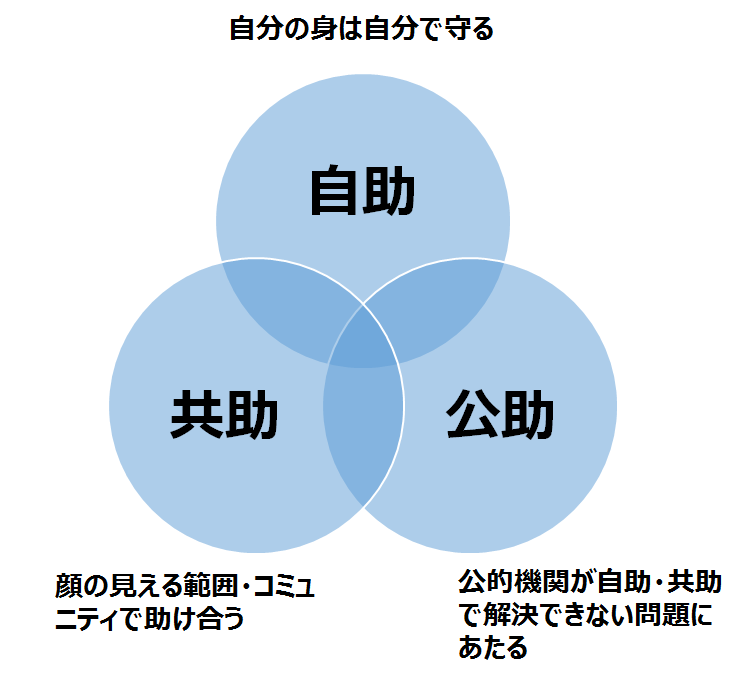

【サイバーセキュリティ対策における三助(自助・共助・公助)とは?】

さて、サイバー空間の脅威と比較して、より身近な脅威としてイメージしやすい地震・火災・台風等の災害については、大半の企業が防災に対する何らかの備えを実施しているだろうと思います。

従業員へのヘルメット配布や防災用の備蓄品管理、定期的な避難訓練、事業継続計画(

BCP

)や災害対策(

DR

)等、例を挙げれば皆さまも思い浮かぶのではないでしょうか。

現実の私達の生活では、防災や災害時に必要とされる考え方に、自助・共助・公助の「三助(さんじょ)」があります。

諸説ありますが、江戸時代の米沢藩(現在の山形県あたり)の藩主である上杉鷹山(うえすぎようざん)の三助(自助・互助・扶助)がもとになったものと言われています。

この三助は、

CSIRT

やセキュリティ対応組織がサイバーセキュリティ対策に取り組む姿勢として、とても大変参考となる考え方です。

具体的には以下のように読み替えると良いと思います。

自助:組織自らが主体的にサイバー攻撃に対するセキュリティ対応体制を強化する

共助:組織や業界の枠を超えたコミュニティ活動を通じて助け合う 例)日本シーサート協議会や

ISAC

公助:自助や共助でうまくいかない場合に公助に頼る

【中堅・中小企業こそ共助の仕組みが必要】

一般的に大企業はサイバーセキュリティ対策に相応の投資を行っています。

その一方、リソースの限られた中堅・中小企業は相対的にセキュリティが脆弱な部分もあります。

そのため、攻撃者が本丸の大企業へ攻撃する際の踏み台として中堅・中小企業を狙うケースも十分に想定されます。

所謂、「サプライチェーン攻撃」と言われるものです。

サプライチェーン上にある中堅・中小企業が攻略されることによって、そこを足がかりとしたスピアフィッシング攻撃やネットワーク経由の不正アクセス等の危険性が高まります。

サプライチェーン攻撃については、以前の私のコラムで取り上げておりますので、併せてご覧ください。

【エバンジェリスト・ボイス】サプライチェーンに対するセキュリティ対策のすすめ

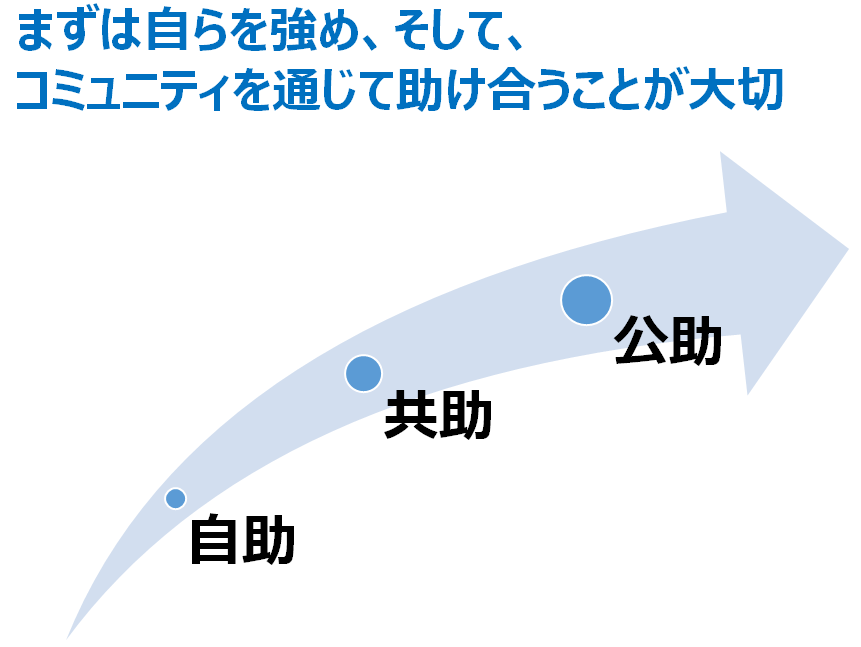

中堅・中小企業が「自助」に取り組む鍵としては、当たり前のように思えるかもしれませんが、誰のため・何のためにサイバーセキュリティ対策を行うのかを明確にすることだと考えています。

<

目的

>

を明確にすることで、サイバーセキュリティ対策のスコープや優先順位を整理することができ、その結果、サイバーセキュリティ対策に対する最適なリソース配分と投資を行うことができます。

そして、「自助」と併せて取り組むべきは何より「共助」です。

高度化するサイバー攻撃が日常に潜む現代において、もはや

1

社でどうにかなる問題ではなく、中堅・中小企業が

CSIRT

のようなインシデント対応組織・機能をつくるためには、お互いが助け合う「共助」のような仕組みが必要です。

微力ながらセキュリティに携わるものとして、そのような「共助」の取り組みに係わり、少しでも安心・安全なサイバー空間の構築に貢献できるよう邁進して参ります。

それでは、次のエントリーでお会いしましょう!

------------

脚注および参考情報

[1]

CSIRT

ガイド

当サイトの内容、テキスト、画像等の転載・転記・使用する場合は問い合わせよりご連絡下さい。

エバンジェリストによるコラムやセミナー情報、

IDグループからのお知らせなどをメルマガでお届けしています。