関連するソリューション

セキュリティサービス

セキュリティ製品

サイバー・セキュリティ・ソリューション(CSS)部

エバンジェリスト 藤原 和紀

CSS

部エバンジェリストの藤原です。

暑さがだんだんと和らぎ、そろそろ秋かと感じていましたが、今週末の3連休は台風19号が上陸する可能性があるそうです。近年、最も遅く上陸した台風は1990年11月30日の台風28号だそうです。

まだ南方の海水温が30℃前後ありますので、もしかしたらもう少し台風が続くのかもしれません。

さて今回は前回に引き続き、キャッシュレス決済の話をさせてください。

いよいよ10月から「キャッシュレス・消費者還元事業」が始まりました。皆さん、これを機に始めてみたという方も多いのでは無いでしょうか。

ところでQR決済やタッチ決済を始めた方で、クレジットカードより安心な機能をご存知ですか。それは、決済を行うと確認のメール等がすぐに飛んでくるという機能です。

※全ての決済サービスに付いている訳ではありません

この機能があれば自分で決済した場合は支払先などが直ぐに確認できますし、身に覚えが無い決済であれば直ぐに気づくことが出来ます。

そんな安心な決済の確認機能ですが、メールや通知の数が増えるため、ひとつ気をつけて欲しいことがあります。それはフィッシング詐欺です。

フィッシングはfishing(釣り)での事ではなく、phishingを指し金融機関などを装ったメールを送り、ユーザIDやパスワード、住所、氏名、銀行口座番号、クレジットカード番号などの個人情報を詐取する行為です。このきっかけとなるメールをフィッシングメール、接続先のサイトをフィッシングサイトと呼びます。

出典 :

大手求人サイトや、キャッシュレス決済をかたるフィッシング詐欺を多数確認 フィッシング詐欺の検知件数が約2倍に増加(BBSS)

10月以降、特にキャッシュレス決済を始めたばかりの方が増えると想像されます。

攻撃者も商売でやっていますので、なるべく多くの方が開いて、且つ引っかかってしまうような方法を日々研究しています。

この為、時節からキャッシュレス決済や増税に絡む詐欺メールが増えると予想、特にセキュリティ意識の低い初心者の被害が増えると予想されます。

・具体的にフィッシングメールとは

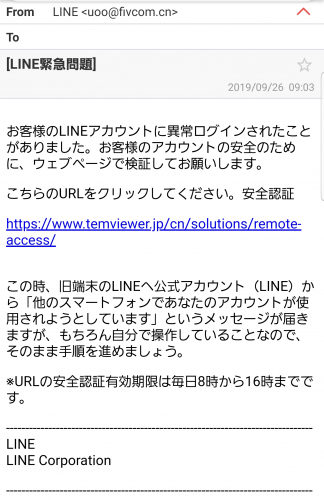

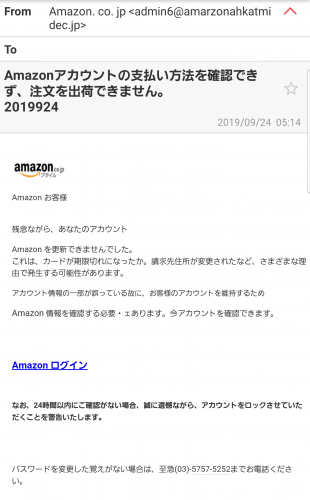

フィッシングメールどんなものかというと、最近私のところに来たメールをお見せします。

※画像は一部加工しています。

ここだけ見ると、いかにも怪しいメールです。

一昔前に、「日本語の怪しいメールは注意」というのがありましたが、こんなメールのことを指すんですね。

最近は「日本語の怪しいメールは注意」は変わらずですが、「日本語の怪しくないメールも注意」に変わってきています。これは、本物のメールから文面を盗んだり、日本語の校閲を行っている為で、一目では見抜くことが困難になりつつあります。逆に、最近は新興の料金比較サイト等で日本語は怪しいんだけど、本物のメールが送られてくる事も増え、ますます混乱してきました。

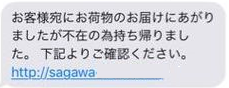

また、最近はメールではなくSMSでリンクが送られてくるケースが増加しています。SMSでは文面が短いため、より気づきにくいと言えます。

※昨年から流行している、佐川急便を語ったSMSの例

最近、2要素認証や配達状況の確認の為、SMSを利用する企業も増加していますので、この点でも真贋の見極めが難しくなっています。

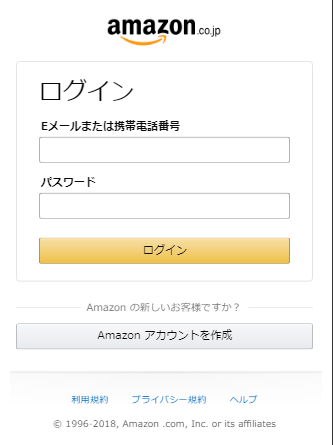

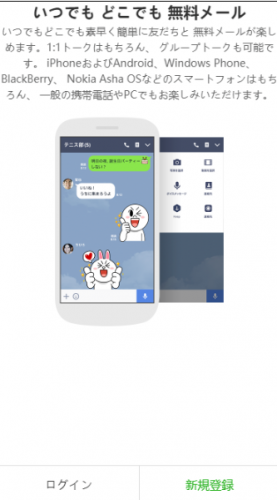

何はともあれ、リンクを開いてしまったらどうなるのでしょうか。次のような画面になるようです。

出典: フィッシング対策協議会

【Amazon】

【LINE】

上記は例ですが、一見本物と見分けが付かないサイトになっています。

なぜこのように本物とそっくりかというと、本物を丸ごとコピーしているからです。

この為、見た目では判別する事は非常に困難です。一応、対策としては一般にはサイトのURLや証明書を確認するなどの方法が有りますが、大概スマホからのアクセスになると思いますので、細かい部分の違いに気づかない可能性が高いです。

気づかずに、ユーザIDとパスワードを入力してログインすると、サイト管理者にユーザIDとパスワードを盗み取られます。

その後のページで個人情報を入力するようになっており、住所等はおろかクレジットカード情報や口座情報などを入力してしまい、全ての入力情報が盗み取られるという被害にあってしまいます。また、不正なアプリのインストールを促されるケースもあります。

ではどうすればいいのでしょうか。

1. キャッシュレス決済履歴の確認はアプリから

メールで突然使った覚えのない明細が届いたらあわててしまうかもしれません。

決済履歴の確認は、落ち着いて決済アプリを開いてから行ってください。

使われていればアプリ側で決済履歴の確認が出来ますので、メールのリンクを開く必要はありません。

2. メールやSMSのリンクをクリックしないようにしましょう

上記のようにAmazonやLINEであれば、メールからではなくアプリケーションから開いたり、googleで検索して開いたりといったことで対応が出来ます。

メールが怪しくてもそうでなくても、常にメールやSMS以外の方法から開くことを心がけましょう。

上記以外に、メールの送信元を確認したり、サイトの所有者を確認したり、証明書を確認する、SMSでも送信元の確認など細かい対応方法はあります。

ですが、スマホということを考えますと、すぐに細かい調査は困難です。

細かいことは考えず、上記2点を習慣づけるだけで、メールやSMSからの被害は撲滅できます。

尚、このようなフィッシングサイトはブラウザのセーフブラウジング機能等によりブロックされたり、JPCERT/CCによりサイトの閉鎖やドメインの取り消しなどが行われますので、しばらく経てば接続できなくなります。

サンプルのメールも既に接続は出来ませんでした。

疑わしい場合は、フィッシング対策協議会 (info@antiphishing.jp)にメールを転送するなどの対応を行えば、サイトの閉鎖など適切な対応を実施してもらえます。

・それでも開いてしまった場合

フィッシングサイトによって変わってきますが、ユーザIDやパスワードを入力した場合は、すぐにパスワードを変更してください。

ユーザIDも変更可能であれば変えたほうがいいです。

もし他のサイトでユーザID・パスワードの使い回しをしているのであれば、全てのサイトで変更が必要です。

この際、パスワード不一致などでログインできない場合は、犯人がすでにパスワードを変更している可能性がありますので、決して後回しにせず電話などを使い最優先で対応してください。

キャッシュレス決済サイトの成りすましなどで、盗まれるのはほとんどがクレジットカード情報です。

クレジットカード番号やセキュリティコードの場合が盗まれた場合、カード会社に連絡し直ぐにカードを停止してください。

尚、オンラインバンキング情報が狙われる可能性もあります。

オンラインバンキングのユーザIDや暗証番号が盗まれた場合は、最優先で銀行に電話しキャッシュカードをすぐに停止しましょう。

クレジットカードと違い、オンラインバンキングは補償がありませんので、クレジットカードより優先してください。

フィッシングサイトによる被害は被害件数、被害額共に増加しています。

今後、キャッシュレス決済の普及と共に、フィッシング詐欺の知識のない方の被害が想定されます。

悲しいことに、何らかのイベントが発生するとそれにかこつけた攻撃が増えてしまいます。

それは仮想世界でも現実世界でも変わりません。地震が起これば火事場泥棒が闊歩し、台風が来れば詐欺が蔓延する。

現実世界でも、戸締りをしたり、見張りを置いたり、貴重品は持ち出すなどの対応を取るはずです。

仮想世界でも情報漏えいに備え、最新の情報を確認しておく、緊急連絡先を作成しておく、資産は分散する等被害が起きる前提での対策を実施することをお勧めいたします。

最後に

キャッシュレス決済の時代にスマホの紛失は大変な問題です。

スマホにロックをかけていたとしても、Felicaでのタッチ決済でプリペイドは残額が全てやられてしまいます。

iDやQuickPayのようなポストペイでは決済上限まで使われてしまうかもしれません。

心配であれば、利便性はかなり下がりますが「おサイフケータイロック設定」等を使えばNFC/Felicaに暗証番号ロックを設定することは出来ます。

スマホにロックかけていないとチャージが上限までし放題になり、QRコードも上限まで使われ放題になってしまう可能性があります。アプリによりますが通常決済アプリ毎にロックをかけることが出来ますので、利便性よりセキュリティだという方は検討してみてください。

参考:

フィッシング対策協議会

それでは、また次回をお会いしましょう。

当サイトの内容、テキスト、画像等の転載・転記・使用する場合は問い合わせよりご連絡下さい。

エバンジェリストによるコラムやセミナー情報、

IDグループからのお知らせなどをメルマガでお届けしています。