関連するソリューション

セキュリティサービス

セキュリティ製品

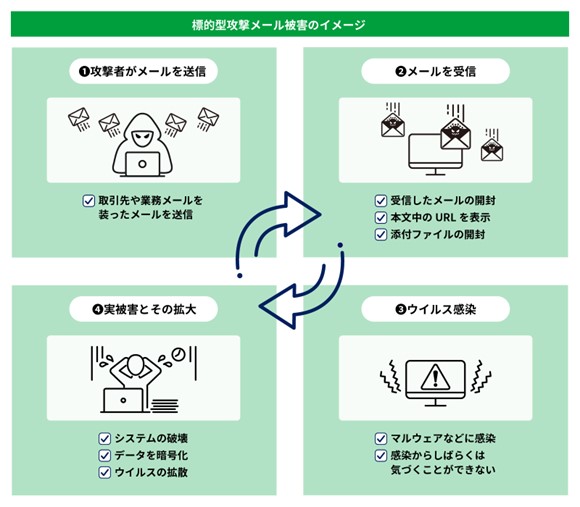

標的型攻撃メールとは

標的型攻撃メールとは、攻撃対象を明確に定めて、その標的にマルウェアを添付したメールを送りつけるなどの他、メール内に有害なサイトへ誘導するURLを記載したり、開封するだけでマルウェアなどに感染してしまうメールを送り付けるような攻撃手法のことです。メールを受信した標的は、URLをクリックして有害サイトを表示したり、添付ファイルを開いたりした場合だけでなく、メールを開封するだけでマルウェアに感染してしまうケースもあります。メールは取引先の企業名などを装っているため、標的型攻撃メールの存在やその見分け方を知らなければ、疑うことなくメールを開封したり、添付ファイルを開いたりしてしまう可能性が高いでしょう。

従来のメールによるサイバー攻撃は、そのほとんどが不特定多数に一斉送信するものでした。しかし近年では、特定の企業を標的にして、機密情報を窃取したり、金銭を要求したりするなどの目的を持って攻撃を仕掛けてきます。

標的型攻撃メールは標的が明確に定められており、標的の企業に関連する取引先などを装ったメールを送信することで、そのメールが攻撃メールであると判明しにくいのが特徴です。

標的型攻撃メールの見分け方

標的型攻撃メールには見分け方があります。ここでは、標的型攻撃メールであるか否かを判断するための方法をみていきましょう。知らない差出人

これまでに関係のなかった差出人からのメールや添付ファイルは、安易に開かないことが最大の防御策です。新しい取引先である可能性や企業に対する取材依頼といった場合もありますが、知らない差出人からのメールに対しては、まず警戒して疑う癖をつけましょう。メールアドレスのドメインが不審

メールアドレスは、表示される差出人名だけではなくドメインも確認することが重要です。差出人のメールアドレスが企業独自ドメインのアドレスであるか、個人の場合はフリーメールアドレスではなくプロバイダのアドレスであるかを確認しましょう。フリーメールの場合は必ずしも危険というわけではありませんが、注意することがセキュリティ対策の一貫になります。

送信元を知らないが興味をそそられるメール

送信元を知らないけれども、業務に関することで興味をそそられるメールもあります。しかし、送信元に心当たりがないという時点で警戒が必要です。一般的なDMかもしれませんが、魅力的な文言でメールを開かせるのも標的型攻撃メールの特徴です。心当たりのない配送通知

荷物の到着前や発送をしたあとに、運送会社などからメールにて配送通知が届くことがあります。荷物を発送した、あるいは到着の予定がある場合を除き、心当たりのない配送通知には注意しましょう。他の従業員が荷物のやり取りをしている可能性もありますが、標的型攻撃メールが利用する手段でもあるということを意識しておきましょう。公的機関からのお知らせを装うメール

公的機関からのお知らせメールは開封してしまうでしょう。しかし、近年では、公的機関を装う標的型攻撃メールも増えています。たとえメールを開いてしまった場合でも、本文の違和感や、本文中にあるURLへのアクセスや添付ファイルの開封をしないようにしましょう。公的機関がメールでお知らせなどをしてくるのかどうか、実際に電話連絡などをして確認してみるのも防御手段となります。組織全体への案内メール

会社組織全体に当てた案内メールなどは、何の疑いもなく開封してしまうものです。しかし、標的型攻撃メールは自社の組織になりすましたメールを送信してきます。そのため、組織内から送られている全従業員への案内メールであったとしても、警戒が必要です。IDとパスワードを要求するメール

IDとパスワードの返信や入力を要求するメールに対しては、警戒をすべきです。そもそも、IDとパスワードをメールでやり取りすることは、セキュリティの観点からもあってはならないことです。IDとパスワードを要求してくるメールを開封することは危険です。見慣れないフォント

メールのタイトルや本文などが見慣れないフォント(書体)である場合は、警戒が必要です。文体が自然でも日本語では用いない漢字が使われているケースなど、見慣れないフォントや漢字が使われている場合は標的型攻撃メールを疑いましょう。

文章の言い回しが不自然

日本語の文章として、言い回しが不自然な場合は注意が必要です。文章を書き慣れていないメールの場合もありますが、標的型攻撃メールにみられる特徴に日本語の不自然さがあります。十分に警戒しましょう。

実行ファイルが添付されている

メールに実行ファイル(.exeファイルなど)が添付されている場合も要注意です。添付されている実行ファイルをクリックすれば、たちまちプログラムが動き出します。実行ファイルだけではなく、zipファイルなども安易に解凍することは避けたほうがよいでしょう。

著名や組織名などが間違っている

取引先などを装って攻撃メールを送信してくるケースも増えています。しかし、これらのメールをよく確認すると、署名や組織名が間違っているという場合も多いです。実在しない組織名や連絡先が記載されているメールも、標的型攻撃メールであることを疑うポイントになります。

標的型攻撃メールの被害事例

標的型攻撃メールの特徴を理解するには、事例を知ることも大切です。ここでは、実際の被害事例とメールの文面をみていきましょう。被害事例

実際に起こった被害事例を2件ご紹介します。【日本年金機構の情報流出】

2015年、日本年金機構は100通を超える標的型攻撃メールを受信し、添付メールを職員が開封したことによってマルウェアに感染。不正アクセスによって100万人を超える顧客の個人情報が流出したのです。

同機構は不審な通信を検知した際、マルウェアに感染したパソコンをネットワークから切り離しました。しかしその後も不審なメールの受信は続きます。該当拠点の統合ネットワークを通じたインターネット接続を遮断したところで、ようやく個人情報の流出が止まりました。

【大手旅行代理店の情報流出】

2016年、大手旅行代理店では最大約4,300人分の個人情報が流出しました。原因は、取引先を装った標的型攻撃メールです。

同代理店では、問い合わせを受け付けるための代表メールアドレスにて、標的型攻撃メールを受信します。メールアドレスのドメインは、取引のある航空会社系列販売会社のものだったため、疑いようがありませんでした。

そのメールにはファイルが添付されており、圧縮ファイルの中身はPDFファイルが添付されていました。PDFを表示するマルウェアでの攻撃だったのです。

文面例

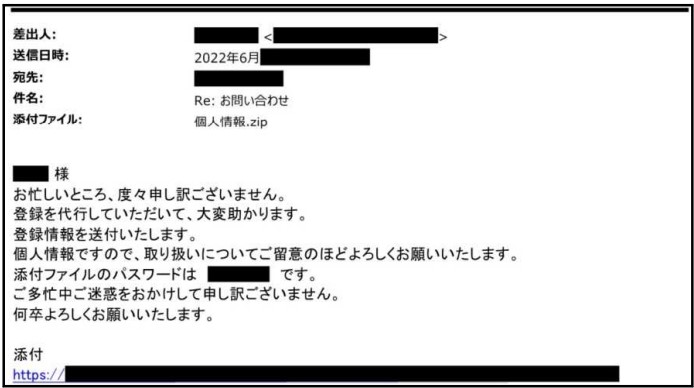

標的型攻撃メールのタイトルや文面は非常に巧妙であるため、取引先からのビジネスメールと区別するのは難しいケースがほとんどでしょう。以下は、標的型攻撃メールの実際の文面です。【シンクタンクに対するメール文面】

引用:警察庁広報資料「令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について」

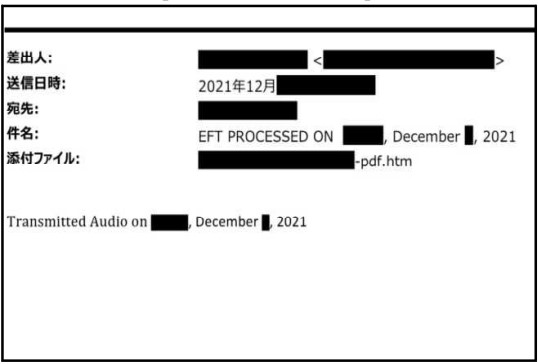

【医薬品メーカーに対するメール文面】

引用:警察庁広報資料「令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について」

上記は添付ファイルを開くと偽のパスワード入力画面に遷移し、業務で使用しているアカウントのパスワードを入力するよう誘導する手法です。一見疑う要素が見当たらないため、防ぐことが難しい側面があります。

標的型攻撃メールの対策とは

標的型攻撃メールの対策として、セキュリティソフトの導入が挙げられます。業務に使用するパソコンにセキュリティソフトをインストールしておくことで、脅威となるメールを事前にブロックしたり、受信したメールをスキャンして開封しても良いメールであるかを判断したりしてくれます。セキュリティソフトの検閲をすり抜けてしまったメールについても、マルウェアを検知することで被害を最小限にするなど、セキュリティソフトが不審なメールに対するフィルタする機能を提供してくれます。また、業務で利用するメールソフトでは、基本的にテキスト表示を使用し、ハイパーリンク表示をオフにしておくことで、URLをクリックしてもアクセスしないようにするのも対策のひとつです。

これらはあくまでも基本的なセキュリティ対策です。肝心なのは従業員一人ひとりが標的型攻撃メールについて知識を持ち、意識を高めることだといえるでしょう。

標的型攻撃メールにはメール訓練やセキュリティ教育が重要

標的型攻撃メールへの対策として最も有効なのは、全社的なメール訓練とセキュリティ教育です。標的型攻撃メールは、通常業務でやり取りするメールと見分けることが難しいですが、メール訓練によって、不審なメールを見分けるためのポイントや、受け取った場合の対処方法を身に付けられます。標的型攻撃メールの対応は、初動が最も重要だといっても過言ではありません。そのため、インシデント発生時に行うべきオペレーションを常に訓練しておくことが大切です。全従業員が「標的型攻撃メールを見分け、受け取った場合にどうすればよいか」を学び訓練しておくことで、企業内システムのリスクを大幅に低減することができるようになります。

標的型攻撃メールに対する訓練は、さまざまなベンダーが行っています。たとえば、当社が提供しているソリューション「標的型攻撃メール訓練サービス」は、訓練用の擬似的な標的型攻撃メールを従業員へ送付するなど、実践的な訓練が受けられるサービスです。

訓練サービスの流れとしては、まず従業員に訓練メールが送信されます。メールを受け取った従業員が、文面に記載されているURLなどにアクセスすると、訓練メールであった旨がわかる種明かしサイトに誘導されます。訓練サーバ側には開封通知やアクセス状況などが記録され、それを基にした分析レポートが報告書として提出される流れです。種明かしサイトの内容はカスタマイズできるため、企業に合わせた効果的な訓練を行うことが可能です。

また、訓練中や訓練後に、セキュリティスペシャリストによる教育講座も実施が可能なため、セキュリティに関する知識や意識の向上も期待できます。

標的型攻撃メールの手口や事例を知って事前に訓練や教育をしておこう!

標的型攻撃メールに対しては、その手口や事例をしっかりと把握して、見極める力と対処方法を身に付けておくことが大切です。メールの文面などは巧妙で、意識しておかなければ攻撃メールだと気づくことが難しい傾向にあります。まずは、業務に利用するパソコンやスマートフォンなどデバイスのセキュリティを万全にしたうえで、従業員へのメール訓練やセキュリティ教育を取り入れましょう。不審なメールを見分けたい、サイバー攻撃を受けてしまった際の初動の知識を身に付けたいなどのお悩みは、専門業者が提供するサービスの導入で解決できる可能性があります。

前述の、当社が提供する「標的型攻撃メール訓練サービス」については、こちらで詳しく紹介していますので、あわせてご覧ください。

オンデマンドセミナーを視聴する>

当サイトの内容、テキスト、画像等の転載・転記・使用する場合は問い合わせよりご連絡下さい。

エンジニアによるコラムやIDグループからのお知らせなどを

メルマガでお届けしています。