サイバー・セキュリティ・ソリューション(CSS)部

ソリューション技術グループ

Cyber Security Intelligenceチーム

セキュリティディレクター/

エバンジェリスト 関原 弘樹

こんにちは!

日差しが強い日もありますが、朝晩はだいぶ過ごし易くなって

きましたね。

CSS部セキュリティディレクター/エバンジェリストの関原です。

メディアでは、先週発生したGoogleのBGPオペレーションミスによる、

国内最大手ISPのインターネット接続の障害が報道されています。

弊社では一部のお客様から切り分けのためのお問い合わせがあった

ようですが、皆様は大丈夫でしたでしょうか?

さて、情報セキュリティの3要素といえば言わずと知れた"CIA"ですが、

日本では"CIA"の順に重要性を認識している方も多いと思います。

・機密性(Confidentiality)

⇒正当な権利を持つ者のみ情報にアクセスできる。

・完全性(Integrity)

⇒正当な権利を持つ者だけが情報を変更できる。

・可用性(Availability)

⇒正当な権利を持つ者が使用したいときに情報を使用できる。

この考え方ですが、海外では要素の優先順位の考え方が異なる場合も

あるようです。かなり前の話ですが、海外の技術書を読んでいた時に

"AIC"という言葉を見て一瞬固まったことがあります。海外の情報

セキュリティの考え方では、規格やガイドラインのレベルでもビジ

ネスとの整合性が求められています。ビジネスを動かす経営陣にとっ

て、ビジネスを継続していくことこそが最重要ミッション。そのため

にはITシステムの可用性(Availability)、次いで完全性(Integrity)

が機密性(Confidentiality)より重要である、という考え方ですね。

タイトルに戻って、今回の大規模インターネット障害も可用性

(Availability)や完全性(Integrity)という情報セキュリティの

視点で捉えると、いろいろと考えさせられることがあるのではないで

しょうか。

そもそも、インターネットは限られた利用者のみが利用していた時代に

善意の利用者を想定して仕様化されたプロトコルが多く存在します。

ここ数十年で爆発的に利用者が増え大規模化しましたが、様々な

経緯で"CIA"に問題があるプロトコルがいまだに現役で使用されて

います。今回でいえばBGP4(Border Gateway Protocol Version4)と

いう経路情報(インターネット上の送信先情報と考えてください)を、

インターネットを構成する事業者間(ノード間)で交換するプロトコ

ルのオペレーションミスと報道されています。

(サイバー攻撃と勘ぐっている方もいらっしゃるようですが…)

すでにご存じのように、インターネットでのパケットの配送は、各ノード

(ルータ等ですね)が一つ一つのパケットを自身がもつ経路情報を参照し

バケツリレー的に配送することで成り立っています。

インターネット上でパケット配送するために各ノード間で経路情報を交換

するこのプロトコルは、シンプルに言えば他人が通知する「○○宛ての

パケットはまず△△に送ってね!」という情報を正しいか検証すること

なく自分でパケットの転送に使用し、さらには別の人にも教えてあげ

ちゃうかなり人のいいプロトコルです。

また、大量の経路情報(いまではフルルート66万位ですか??)を

取り扱うにもかかわらず、情報の変更時は自分の都合だけで送りつける

ため、その際に急に相手方の機器に負荷をかけてしまいます。

というわけで、現在のやり方でインターネット上で経路情報の交換を

する限り、故意だけではなくミスも含めると、今回のような大規模障害は

割と簡単に起こすことができます。つまりBGP4はインターネットという

インフラの可用性(Availability)や完全性(Integrity)の担保に関して

はかなり筋の悪いプロトコルということです。

(と言うより、前述のようにインターネット自体がそのような設計思想

なので、しょうがないといえばそうなのですが。。。)

すでにその方向で動いている方々もいる中で、いまさら私が言うまでも

ありませんが、インターネットは今日では重要なビジネスのインフラと

いうことを鑑み、情報セキュリティの3要素に関して比較的進んでいる

機密性(Confidentiality)以外の対策も、今後さらに実効性のある

対策や考え方へ転換していく必要があるのではないでしょうか。

# 最近でいうと、WebシステムでSSL3.0対応を廃止しTLSの

# 安全なバージョンのみを使用可能にすることで、セキュ

# リティの強化と対応不能な顧客が出ることによるビジ

# ネスインパクトを天秤にかけた事例もありますので、

# 今まで使用されている技術の移行は簡単ではないという

# のはもちろんわかります。

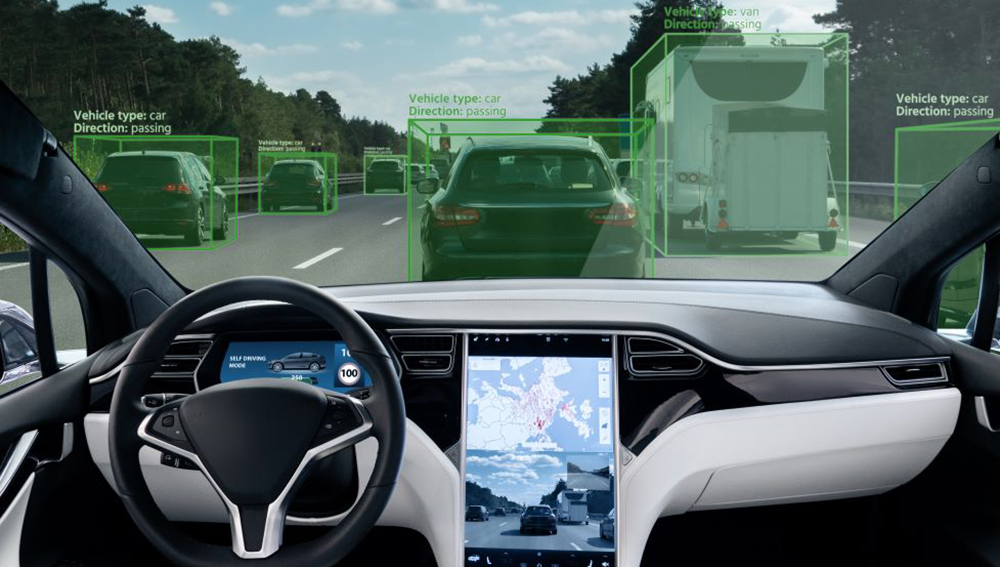

ここのところ、重要インフラ企業のITシステムや、止まると生命にかか

わるIoT(特にコネクテッドカー等ですか)のセキュリティがクローズ

アップされています。そのような中で「可用性(Availability)や

完全性(Integrity)のバランス」が少しずつ見直されてきていると

感じています。

重要インフラを支えているITシステムを主要なビジネス領域とし、

IoTシステムを対象としたビジネスを推進中である弊社のエバンジェ

リストとしては、今後どのようなバランスで進んでいくか非常に

興味があるところです。

ではまた、次回のエントリーでお会いしましょう。

Hiroki Sekihara CISSP CEH PMP CCIE #14607

当サイトの内容、テキスト、画像等の転載・転記・使用する場合は問い合わせよりご連絡下さい。

エバンジェリストによるコラムやセミナー情報、

IDグループからのお知らせなどをメルマガでお届けしています。