関連するソリューション

セキュリティサービス

セキュリティ製品

マネージドサービス(運用・保守)

サイバー・セキュリティ・ソリューション部

テクニカルスペシャリスト 藤原 和紀

今年のお盆は、南海トラフ地震の恐れや台風でなかなか楽しめなかったですが、皆さんはどうお過ごしでしたでしょうか。

広がるランサムウェア被害

さて、今年の夏は某大手出版社のランサムウェア被害が、セキュリティの一大ニュースとなりました。某大手出版社が最初に被害を確認したのは2024年6月8日で、複数のサービスが停止し、結果として、25万4,241人分の個人情報が漏えいしたという事が発表されています。

さかのぼること少し前、京都のイセトーという会社にて2024年5月29日に「5月26日にランサムウェアに感染し、対応を行っている」ことが公表(イセトー社 ランサムウェア被害の発生について)されました。

その後、事態が動いたのは6月6日で、イセトー社から「暗号化され詐取が疑われる情報については引き続き調査中であり、現時点での流出は確認されておりませんが、一部のお取引先様においては、個人情報の流出の恐れが判明しております。」とニュースリリース(イセトー社 ランサムウェア被害の発生について(続報))がありました。

6月3日にランサムウェア攻撃グループ「8Base(エイトベース)」が公開したリークサイトに同社の名前が掲載されたことを受けて、公表に至ったと考えられます。

公表と同時に、徳島県と阿波銀行が個人情報漏洩の可能性あり、として発表を行いました。

徳島県は「納税通知書作成業務を委託している事業者から令和5年度自動車税種別割納税通知書96件が漏洩の可能性あり」と発表。

阿波銀行は「お客さまアンケート用紙の発送業務を委託していた会社からランサムウェア被害を受けている。但し、委託先にはデータは無かった。」と発表がありました。

これらの委託先がイセトー社でした。

実はイセトー社は印刷業務を受託する大手であったため、明けて6月7日には更にいろいろな団体より発表が行われました。

- 神奈川県茅ケ崎市(47件(詳細調査中))

- 神奈川県藤沢市(76名)

- 神奈川県横須賀市(18人)

- 愛知県豊橋市(34人)

- 三井住友海上あいおい生命保険

- 香川銀行

その後、6月18日に8Baseの運営するリークサイトでファイルのダウンロードURLが公開されています。

イセトー社が同ファイルについて調査を行ったところ、このファイルは同社から窃取されたデータであり、さらに取引先の顧客情報が含まれていることが判明したと発表(イセトー社 ランサムウェア被害の発生について(続報2))しています。

その後も日を追うごとに増えていき、60団体以上が情報漏洩の可能性があるとリリースしています。

件数の大きなところだけピックアップしても、以下のような団体があります。

- 6/27 パナソニック健康保険組合(13,150名)

- 6/29 公文教育研究会(4,678名)

- 7/1 クボタクレジット(61,424件)

- 7/2 京都商工会議所(延べ41,819件)

- 7/3 徳島県個人(132,503名(149,797件)、法人7,691名(46,022件))

- 7/3 和歌山県和歌山市(151,421件)

- 7/4 愛知県豊田市(延べ約42万人)

- 7/4 東濃信用金庫(5,008件)

- 7/4 しずおか焼津信用金庫(4,653件)

- 7/5 三島信用金庫(4,606件)

イセトー社からは「2024年7月3日現在ダウンロードファイルは消失しており、ダウンロードができない状態となっていることを確認しております。」との発表もあり、実際に発表があった件数のうち、どの程度が実際に流出したのかは不明ですが、総数として150万件近くの個人情報が流出した可能性を指摘されています。

尚、某大手出版社の被害と時期は似通っていますが、某大手出版社は「BlackSuit(ブラックスーツ)」というランサムウェア攻撃グループが攻撃を行ったと発表しています。

一方、イセトー社については「8Base」が犯行声明を公表しており、たまたま時期が重なっただけと推測されています。

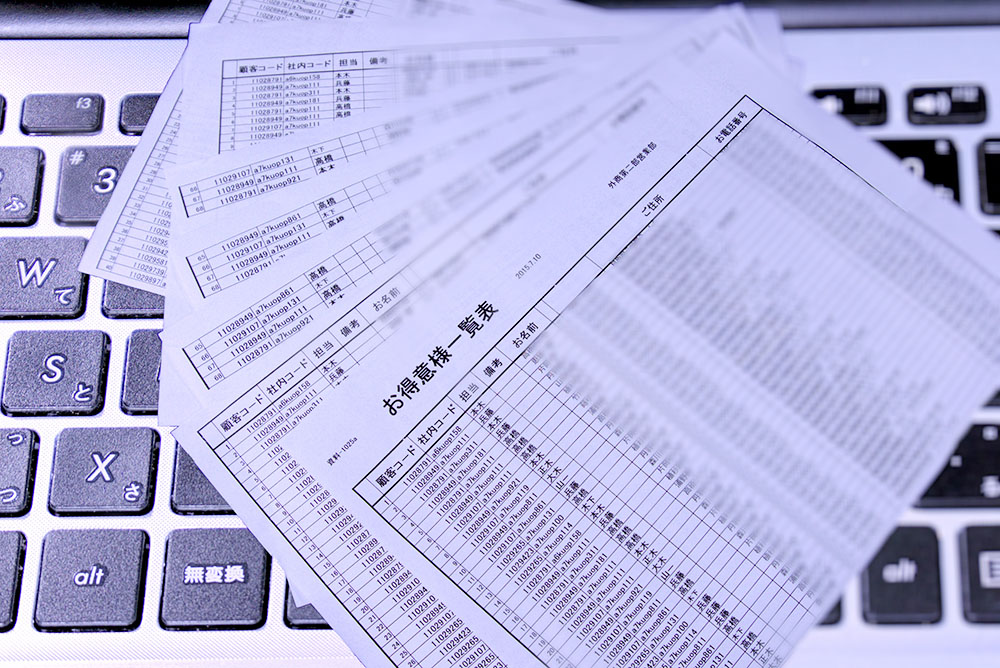

サプライチェーンの危険性

ここまで被害が大きくなったのは、イセトー社がこの印刷業界の最大手であったことが関係しています。イセトー社の創業は1855年と古く、和洋紙の卸小売から始まり、国内初のビジネスフォーム(コンピュータ用連続用紙)の製造を経て、データプリントやメーリングの最大手となりました。現在の取引先は3000社に上るとHPに記載があります。イセトー社も被害者ではあるものの、愛知県豊田市や和歌山市は「業務終了後も契約に反してデータが削除されていない」点などを問題視しています。

また、個人情報は外部からアクセスできないサーバに保存する契約になっていたにもかかわらず、これが守られていなかった点や、委託元に無許可で再委託を行うなどの問題も明らかになっています。

残念ながら、委託先にデータを渡した後は、委託元はそのデータの流れを追うことができません。現状は業務委託契約書や機密保持契約などによって適正に管理処理し、利用後はどのようにするかという事を契約し、性善説に沿って運用しているケースがほとんどです。

一部のツールではファイルを渡した後でも、複製の制御ができたり、リモートワイプできる製品もありますが、クライアントのインストールや管理サーバ接続が必要であったり、業務利用しづらいことから一般的ではないのが実情です。

今回の件であれば、イセトー社は情報処理サービス業の会社ですので、印刷をクラウドサービス化して、データは依頼元だけが触れるクラウドに保存し、処理が終わったら依頼元の責任において削除し、イセトー社は印刷だけ行う、というサービスの提供も可能かもしれません。

依頼元がすべき情報漏洩を防ぐための対策

依頼元は、契約以外にどのような対応が必要かというと、一般的にはプライバシーマークやISO27001という認証の確認が考えられます。プライバシーマークを取得する為には、個人情報保護マネジメントシステム(PMS)によって、個人情報が適切に管理されていることを第三者機関が審査します。また、定期的な内部監査が必要になります。

ISO27001も同様に、個人情報を含む情報が適切に管理されていることを、第三者機関が審査します。こちらも定期的な中間審査があります。

これらを取得していれば、対外的にも情報を適切に扱っているお墨付きが与えられるわけですが、残念ながら今回イセトー社はどちらも取得していました。

この為、少なくとも認証取得時の運用は守られていなかったと考えられます。

今回、委託元各社は評判の良い会社で、多くの顧客がいる点や価格感、Pマークなどの認証を持つことから、イセトー社を信用し、契約を交わしたと思われます。

この為、多くの企業のニュースリリースには「業務委託している株式会社イセトーの社内でランサムウェア被害が発生」というような書き出しとなっており、遠回しに責任は自社に無いと言いたげなものが目につきました。

しかし、利用者の目線に立つと、あくまでその自治体や会社にデータを預けているに過ぎません。委託先の選定などもその自治体や会社が行った事であり、たとえ約款に記載があったとしても、責任は自治体や企業にあると考えられます。

そのため、委託元の責任として情報漏洩を防ぐための対策が必要になります。

具体的には、前述した委託元がデータコントロールできる仕組みを構築するか、委託元、あるいは委託元の依頼した第三者による監査しか無いと考えられます。

今回の漏洩事故の原因は明らかにされていませんが、データの扱いに問題があったと報じられています。

一般的にデータ保護では、エリアやネットワークのゾーニングが行われ、一般のOA環境と顧客データを取り扱う機密エリアが分けられます。

そして、顧客データは機密エリアでのみ、必要最小限な期間だけ扱うことを徹底すれば漏洩の可能性は低くなります。そのため、作業委託前や委託時などのタイミングで監査を行い、マニュアル通りに業務が適正に行われているか確認するのです。

これは委託元も委託先もかなりの手間ですし、監査人を入れるという事は各社専用エリアを作るなどの措置も必要になるかもしれません。

場合によっては、委託元に印刷室を作ったほうがいいケースもあるかもしれませんので、いろいろなリスクと費用対効果を勘案し、よりセキュアな体制を作っていくことが重要かと思います。

個人情報悪用の可能性

今回流出したデータによって、どのような被害があるか考えてみます。単純に名簿として流通し、詐欺の被害に遭う可能性もありますが、今回は別の手口を考えてみます。

今回の個人情報は流出元が分かっていますので、それぞれの集団を名乗ったフィッシングメールが届く可能性があります。

例えば、「情報漏洩事故のお詫びと補償について」などといったメールには、最大限注意を払ってください。

また、今回の業務委託内容が郵送物の作成や発送業務であることから、メールアドレスの流出はごく一部に限られます。

一方、住所氏名は流出していますし、電話番号も一部流出している可能性があります。

この場合「ビッシング(Vishing)」と呼ばれる、電話を使ったフィッシング詐欺の可能性があります。ビッシングは電話や手紙が発端となるケースが多いです。

電話の場合、自動音声などで「保障をご希望の場合は○〇までご連絡ください」などと電話番号を案内します。留守電でも同様の内容が録音されている可能性があります。手紙の場合も同様に「ここにお電話ください」と誘導されます。

そちらに電話をかけると、自動音声などで個人情報を収集しようとします。

電話だと数字以外の情報は入力できないのですが、数字以外の情報は音声を録音することで搾取します。

人間というのは、掛かってきた電話には警戒しますが、かけた電話だと警戒心が薄まるという心理を突いた詐欺になります。スマホなどが無くても、このような方法で被害に遭う事も考えられますので、十分にご注意ください。

個人ができる流出情報の確認方法

我々はどのように情報を守ればいいのでしょうか?残念ながら個人でできることはほぼありません。

一般企業はともかく、県や市などの自治体が持っている我々の個人情報は、削除申請できません。

しかし、流出しているかどうかを確認する方法があります。

例えば、Google Oneの「ダークウェブレポート」サービスは、ダークウェブ上に住所やメールアドレスが流出していないか調べるツールですが、7月下旬以降「あなたに関する検索結果」に統合し、無償で使えるとアナウンスがありました。

8/13時点でまだリリースされていないようですので、今のところはGoogle Oneでしか使えません。

尚、個人情報の流出を確認するサイトはいくつかあります。個人情報収集サイトの可能性もありますので、個人情報の入力は信用できるサイトでのみ行うようにしてください。

それでは、また次回までしばらくお待ちください。

当サイトの内容、テキスト、画像等の転載・転記・使用する場合は問い合わせよりご連絡下さい。

エンジニアによるコラムやIDグループからのお知らせなどを

メルマガでお届けしています。